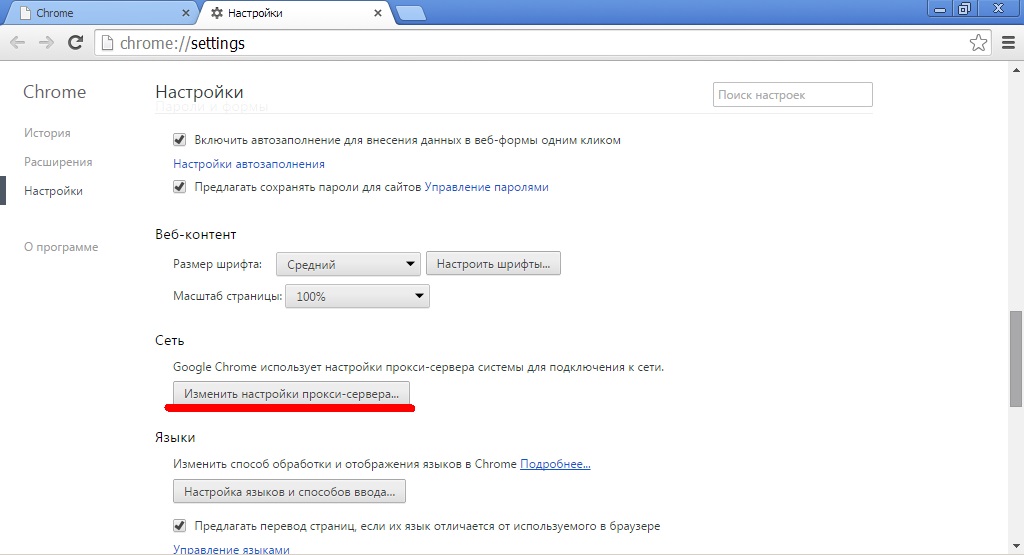

Хранение данных в цифровом виде уже давно стало обычным делом. И не зря, поскольку, когда мы немного лучше понимаем происхождение слова, мы понимаем, что такое порт в прокси оно не имеет значения для наших текущих употреблений. Помимо шуток, не стесняйтесь делиться этим сайтом, чтобы люди использовали правильные слова и читали по теме. Однако чем конфиденциальнее хранимые данные, тем больше встает вопрос об их безопасности.

В отличие от программного шифрования, аппаратное шифрование работает через контроллер, встроенный в диск, который выполняет работу процессора. Эта функция снижает нагрузку на процессор, который не должен обрабатывать информацию, обеспечивая оптимальную производительность для вашего накопителя. PwC, киберпреступность становится все более важной реальностью для компаний любого размера. Хотя кибератаки в основном принимают форму кибер-мошенничества с целью вымогательства, некоторые из них особенно заинтересованы в захвате конфиденциальных данных, имеющих реальную экономическую ценность. Некоторые диски имеют встроенные контроллеры, позволяющие включить аппаратное шифрование. Так же, как использование шифрования вместо шифрования, мы должны остановиться на использовании французской академии в качестве аргумента или даже в качестве примера.

В отличие от программного шифрования, аппаратное шифрование работает через контроллер, встроенный в диск, который выполняет работу процессора. Эта функция снижает нагрузку на процессор, который не должен обрабатывать информацию, обеспечивая оптимальную производительность для вашего накопителя. PwC, киберпреступность становится все более важной реальностью для компаний любого размера. Хотя кибератаки в основном принимают форму кибер-мошенничества с целью вымогательства, некоторые из них особенно заинтересованы в захвате конфиденциальных данных, имеющих реальную экономическую ценность. Некоторые диски имеют встроенные контроллеры, позволяющие включить аппаратное шифрование. Так же, как использование шифрования вместо шифрования, мы должны остановиться на использовании французской академии в качестве аргумента или даже в качестве примера.

И, наконец, компьютерные силы полиции, которым удалось избавиться от сетей «реальных» целей, таких как сети педофилов. Затем, рассматривая пользователя Интернета как потенциальную цель и заставляя его защищать себя, это демократизирует использование всех этих средств шифрования. Они бросятся на Fnac, не отслеживая пользователей Интернета, не налагая на них штрафов или предупреждений. Приняв такой компромисс, как мировая лицензия, они, вероятно, чего-то добились.

Действительно, злоумышленник может использовать фиктивный сервер SSL, чтобы он принимал сообщения по протоколу SSL, а затем запутал реальный сервер SSL для перехвата конфиденциальной информации. Не без недостатков, это разрешение может оставить место для физического оборудования, предназначенного для этой цели, для еще большей безопасности. Он ведет список отозванных сертификатов и издает заявление о практике сертификации. Однако протокол SSL остается уязвимым для атак типа «человек посередине». В наиболее типичном случае ключ шифрования хранится в собственном хранилище сертификатов ключей, которое присутствует в большинстве операционных систем. В дополнение к своей деятельности по сертификации ЦС также отвечает за управление жизненным циклом цифровых сертификатов.

Чтобы он оставался открытым, глобально связанным, безопасным и заслуживающим доверия, мы связываем нужных людей для обсуждения различных особенностей ключевых законодательных предложений. Это помогает создать здоровые дебаты и создать необходимые условия для того, чтобы разные стороны нашли общий язык в политике, которая влияет на функционирование глобального Интернета. В Internet Society мы стремимся к созданию более широкого и сильного Интернета. Википедия правильно отмечает, что «шифрование иногда ошибочно называют шифрованием», но достаточно любезно перенаправить на статью о шифровании при поиске шифрования. Наконец, был также выдвинут аргумент, что правоохранительным органам не нужно обходить шифрование в своих расследованиях, учитывая объем доступных данных. Количество шагов, через которые смещаются символы, можно считать ключевым в этом типе шифрования.